Ufw (Uncomplicated Firewall), es un tipo de programa-ayuda que ha sido incorporado en esta nuevo distribución de Ubuntu, la 8.04 Hardy Heron. En este tutorial os enseñare como abrir los tan deseosos puertos TCP o UDP para nuestros programas p2p.

Para empezar, os explico que es Uncomplicated Firewall:

Ufw es una herramienta que nos ayuda a gestionar iptables, el puro firewall de Ubuntu, de una manera muy sencilla y sin tener que estudiarnos un manual para abrir puertos ni realizar comunicaciones, etc.

Pues bien, una vez sabido lo que Ufw significa y es, pasemos a la práctica de como abrir puertos, que es muy sencillo.

*Nota: durante todo el tutorial usaremos el terminal.

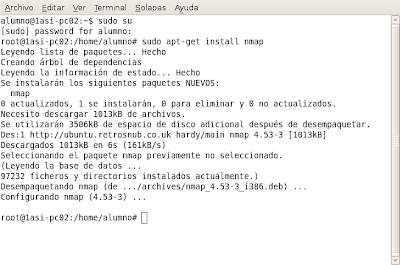

Primero deberíamos instalarlo con:

También podemos activarlo o desactivarlo.

- Activarlo: sudo ufw enable.

- Desactivarlo: sudo ufw disable.

- Para abrir los puertos tcp: sudo ufw allow xxx/tcp

- Para abrir los puertos udp: sudo ufw allow xxx/udp

- Para cerrar los puertos tcp: sudo ufw deny xxx/tcp

- Para cerrar los puertos udp: sudo ufw deny xxx/udp

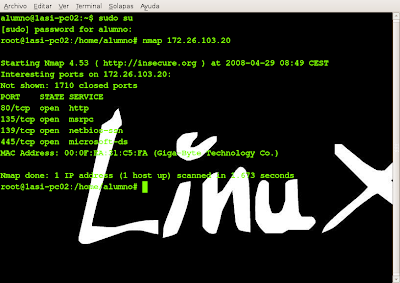

¿Qué hacemos para evitar que el equipo responda a peticiones echo request?

Condición mínima para la invisibilidad de nuestro equipo y para pasar un escáner de puertos en condiciones.

Debes de entrar al fichero de configuración.

sudo nano /etc/ufw/before.rules

En la linea:

-A ufw-before-input

-p icmp--icmp-type echo-request

-j ACCEPT

https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEhpNLdBDtK_b-8ibqqtuUOGVmuZAUxykGrVhAxSmSif968OVQSmEgVTr2eJHpk-Zlgw-saCAul5N_uxrq2gSlGmCanJe0pzz17T1x9nO7OXBJSLoxx6qKQRtC7Hzb6aiyh_cEK10brDyGbz/s1600-h/linea+de+codigo.png

Deberia de kedar así:

#-A ufw-before-input -p

icmp --icmp-type echo-request

-j ACCEPT